Erhalte unsere neuesten Artikel und Updates bequem per E-Mail

Anthropic hat kürzlich 'Mythos' vorgestellt, ein KI-Modell, das die Cybersicherheitslandschaft revolutionieren könnte. Laut TechCrunch wurde das Modell am 7. April 2026 im Rahmen einer neuen Cybersicherheitsinitiative präsentiert. Im Kern geht es um fortschrittliche Funktionen zur Erkennung und Abwehr von Cyberbedrohungen. Der Fokus liegt nicht auf einem weiteren allgemeinen Sprachmodell, sondern auf einem System, das Unternehmen bei der Automatisierung von Sicherheitsprozessen unterstützen soll. Gerade für den Mittelstand ist das relevant, weil dort Sicherheitsarbeit oft noch stark manuell organisiert ist.

Die Nachricht ist deshalb wichtig, weil sie eine klare Verschiebung markiert. KI wird hier nicht nur als Analysehilfe beschrieben, sondern als operative Unterstützung für Sicherheitsabläufe. TechCrunch hebt hervor, dass Mythos Unternehmen helfen soll, Bedrohungen proaktiv zu adressieren. Das ist ein anderer Anspruch als reine Auswertung im Nachhinein. Für Unternehmen, die heute noch auf manuelle Sichtung, verstreute Warnmeldungen und viele Einzelschritte setzen, steigt damit der Druck, die eigenen Abläufe neu zu bewerten.

Besonders spannend ist der Zeitpunkt. Viele Unternehmen im DACH-Raum haben ihre Kernprozesse bereits digitalisiert, aber Sicherheitsprozesse hängen oft hinterher. Es gibt Alarme, Tickets, Freigaben, Eskalationen und Dokumentation. Doch diese Schritte laufen häufig über mehrere Systeme, E-Mail-Ketten und manuelle Übergaben. Genau dort entsteht Reibung. Und genau dort wird ein spezialisiertes KI-Modell wie Mythos plötzlich wirtschaftlich relevant.

Die bisher bekannten Informationen aus der Recherche sind knapp, aber aussagekräftig. TechCrunch beschreibt Mythos als Modell mit fortschrittlichen Funktionen zur Erkennung und Abwehr von Cyberbedrohungen. Das deutet auf zwei Ebenen hin. Erstens auf die Fähigkeit, Muster und Anomalien früh zu erkennen. Zweitens auf die Fähigkeit, daraus konkrete nächste Schritte für Sicherheitsprozesse abzuleiten. Für Unternehmen ist diese Kombination entscheidend, weil reine Erkennung ohne Reaktion in der Praxis oft nur mehr Arbeit erzeugt.

Wichtig ist die Einordnung ohne Hype. Zwischen einer Produktankündigung und einem belastbaren Einsatz im Unternehmen liegt viel Arbeit. Sicherheitsprozesse sind kein sauberer Demo-Case. Sie bestehen aus Ausnahmen, Eskalationsstufen, Berechtigungen, Dokumentationspflichten und internen Freigaben. Ein Modell kann noch so gut Bedrohungen erkennen. Wenn es nicht sauber in bestehende Abläufe eingebettet wird, bleibt am Ende wieder ein Mensch der Flaschenhals. Dann verschiebt sich das Problem nur von der Erkennung zur Bearbeitung.

Genau deshalb ist die eigentliche Nachricht nicht nur das Modell selbst. Die größere Nachricht ist die Machbarkeitsgrenze, die sich verschiebt. Wenn ein spezialisiertes KI-Modell Sicherheitsarbeit nicht nur unterstützt, sondern Teile der Reaktion strukturiert vorbereiten kann, werden Prozesse automatisierbar, die bisher als zu sensibel oder zu komplex galten. Potenziell. Denn in der Realität zählen Fehlerbehandlung, Nachvollziehbarkeit, Rollenrechte und die Frage, wie das System mit Sonderfällen umgeht. Wer das ignoriert, baut keine Entlastung, sondern ein neues Risiko.

Dass Anthropic Mythos ausgerechnet im Rahmen einer Cybersicherheitsinitiative vorstellt, ist kein Zufall. Der Markt sucht seit Jahren nach Wegen, Sicherheitsarbeit effizienter zu machen. Nicht, weil Sicherheit plötzlich wichtiger geworden wäre, sondern weil die operative Last steigt. Mehr Systeme, mehr Schnittstellen, mehr Datenströme, mehr Angriffsflächen. Gleichzeitig fehlen in vielen Unternehmen die personellen Ressourcen, um jede Warnung manuell zu prüfen und jede Reaktion sauber zu dokumentieren.

Für mittelständische Unternehmen ist das besonders relevant. Genau darauf verweist auch die Recherche. TechCrunch betont, dass Mythos vor allem für Unternehmen interessant ist, die nicht über die Ressourcen für umfassende manuelle Sicherheitsüberprüfungen verfügen. Das trifft einen wunden Punkt. Viele Betriebe haben funktionierende Geschäfte, aber keine Sicherheitsorganisation, die mit dem Wachstum Schritt hält. Die Folge sind überlastete Teams, langsame Reaktionszeiten und ein gefährlicher Mix aus Routinearbeit und Ad-hoc-Feuerwehr.

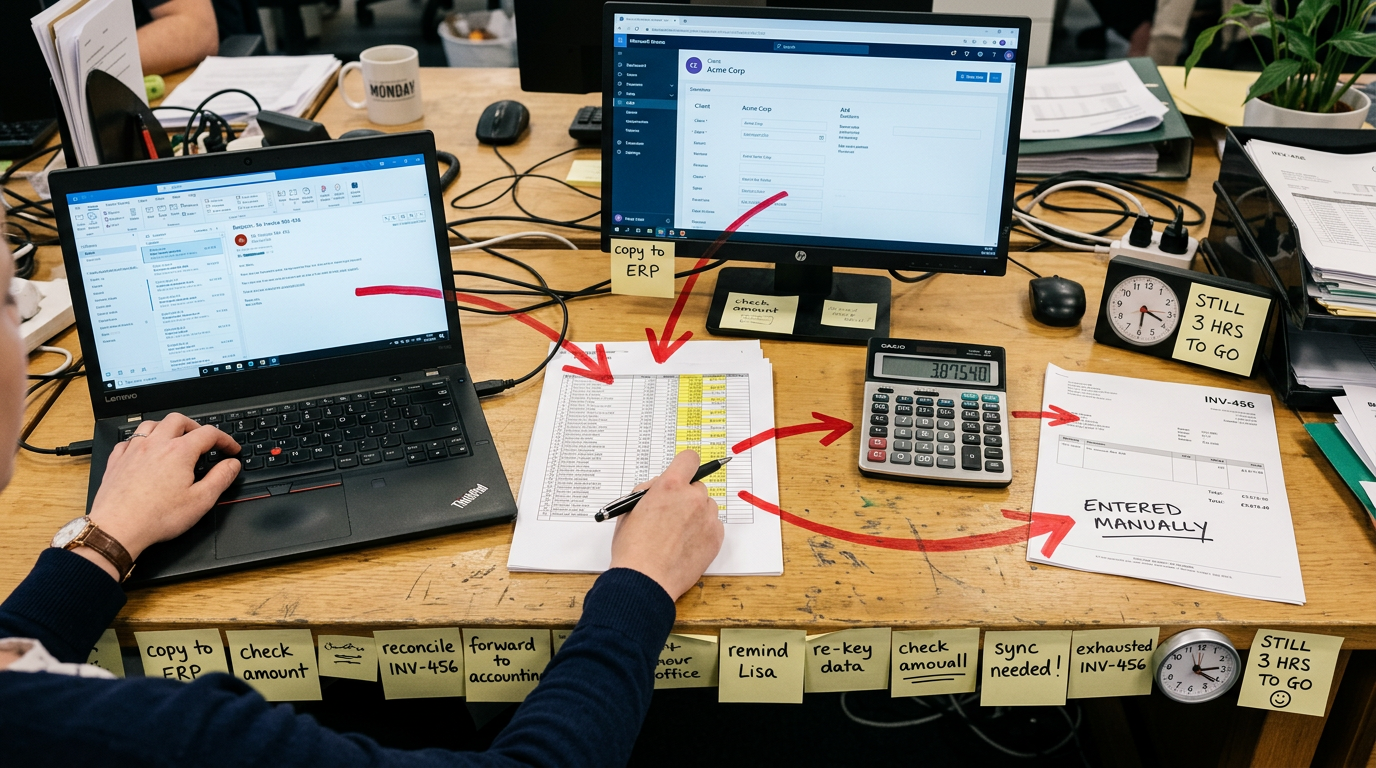

Im DACH-Markt sieht man dieses Muster branchenübergreifend. Ob E-Commerce, Dienstleistung, Agentur oder Produktion: Die Engpässe ähneln sich. Warnmeldungen werden gesichtet, Vorfälle klassifiziert, Informationen aus verschiedenen Systemen zusammengetragen und Entscheidungen manuell vorbereitet. Oft sprechen die eingesetzten Systeme nicht sauber miteinander. Dann sitzt ein Mitarbeiter dazwischen, kopiert Daten, bewertet Prioritäten und stößt Folgeprozesse an. Das ist teuer, langsam und fehleranfällig. Genau deshalb trifft die Ankündigung von Mythos auf einen Markt, der nicht nur neugierig ist, sondern unter Druck steht.

Die eigentliche Relevanz von Mythos liegt nicht in der Modellbezeichnung, sondern in der Signalwirkung für operative Prozesse. Wenn KI Bedrohungen nicht nur erkennt, sondern Sicherheitsmaßnahmen effizienter macht, dann wird Cybersicherheit zu einem konkreten Automatisierungsfeld. Nicht als theoretisches Innovationsprojekt, sondern als Bereich mit messbarem ROI. Weniger manuelle Sichtung. Schnellere Priorisierung. Konsistentere Eskalation. Bessere Reaktionszeiten. Das sind keine weichen Vorteile. Das sind direkte Hebel auf Kosten und Risiko.

Für Unternehmen mit 10 bis 200 Mitarbeitern ist das besonders interessant. Dort laufen Sicherheitsprozesse oft irgendwie, aber nicht skalierbar. Ein Teammitglied prüft Warnungen nebenbei. Ein IT-Verantwortlicher entscheidet nach Erfahrung. Dokumentation entsteht unter Zeitdruck. Bei wenigen Vorfällen funktioniert das. Bei wachsender Komplexität bricht es. Dann steigen nicht nur die Risiken, sondern auch die versteckten Personalkosten. Jede manuelle Prüfung bindet Zeit, die an anderer Stelle fehlt.

Hier wird individuelle Prozessautomatisierung relevant. Nicht als starre Standardlösung, sondern als Ansatz, der sich an bestehende Abläufe anpasst. Denn Sicherheitsprozesse sind selten sauber standardisiert. Es gibt Sonderfälle, interne Regeln, branchenspezifische Anforderungen und gewachsene Freigabeketten. Genau diese 20 Prozent machen in der Praxis den Unterschied. Wer nur den Standard automatisiert, lässt die kritischen Ausnahmen manuell. Und genau dort sitzen dann wieder Verzögerung, Fehler und Frust. Eine belastbare Lösung muss den gesamten Ablauf abbilden, nicht nur die einfachen Teile.

Wenn Ihr Unternehmen Sicherheitsprozesse heute noch überwiegend manuell organisiert, kostet Sie das bereits Geld. Nicht irgendwann. Jetzt. Der Aufwand entsteht in der täglichen Überwachung, in der Sichtung von Warnmeldungen, in der Abstimmung zwischen IT, Operations und Fachbereichen und in der Nacharbeit nach Vorfällen. Dazu kommt das Risiko verspäteter Reaktionen. Je länger ein Problem unentdeckt oder unbearbeitet bleibt, desto teurer wird es. Das gilt selbst dann, wenn es nicht zum großen Sicherheitsvorfall kommt.

Nehmen wir ein realistisches Szenario aus dem Mittelstand. Zwei Mitarbeiter verbringen zusammen nur 6 Stunden pro Woche mit manueller Prüfung, Dokumentation, Rückfragen und Eskalation rund um Sicherheitsereignisse. Das sind 24 Stunden pro Monat. Rechnet man konservativ mit internen Vollkosten von 55 Euro pro Stunde, liegen Sie bei 1.320 Euro pro Monat. Auf das Jahr gerechnet sind das 15.840 Euro. Und das ist nur der sichtbare Aufwand. Nicht eingerechnet sind Fehlalarme, verzögerte Reaktionen, Opportunitätskosten und die Belastung für Schlüsselpersonen.

Jetzt wird es unangenehm. In vielen Unternehmen liegt der reale Aufwand höher. 10 bis 20 Stunden pro Woche für sicherheitsnahe Routinen sind keine Ausnahme, wenn mehrere Systeme beteiligt sind und Informationen manuell zusammengeführt werden. Dann sprechen wir schnell über 2.200 bis 4.400 Euro pro Monat an internen Kosten. Ohne einen einzigen größeren Vorfall. Kommt es zusätzlich zu einem Datenleck, einem Systemausfall oder einer verspäteten Reaktion auf eine Bedrohung, vervielfacht sich der Schaden. Genau deshalb ist Nichtstun keine neutrale Option. Es ist eine laufende Ausgabe.

Eine strukturierte Prozessanalyse zeigt, wo in Ihren Sicherheitsabläufen Zeit, Geld und Reaktionsgeschwindigkeit verloren gehen - und welche Schritte sich an Ihren bestehenden Prozess anpassen lassen. Wenn Sie wissen wollen, wo bei Warnmeldungen, Eskalationen und Freigaben der größte Hebel liegt: Kostenlose Prozessanalyse anfragen →

Der entscheidende Punkt ist dabei nicht nur Automatisierung an sich, sondern die Art der Umsetzung. Sicherheitsprozesse lassen sich nicht sinnvoll mit einer starren Schablone über alle Unternehmen legen. Ein Produktionsbetrieb hat andere Eskalationswege als eine Agentur. Ein E-Commerce-Unternehmen priorisiert andere Risiken als ein Dienstleister mit sensiblen Kundendaten. Deshalb scheitern Eigenversuche oft. Nicht weil die Technologie fehlt, sondern weil Prozessdesign, Ausnahmebehandlung und saubere Integration unterschätzt werden. Wer ohne Erfahrung startet, baut schnell einen Ablauf, der im ersten Sonderfall stehen bleibt.

Nach der Vorstellung von Mythos wird es auf drei Dinge ankommen. Erstens auf die Frage, wie belastbar die Erkennung und Abwehr in realen Unternehmensumgebungen funktioniert. Zweitens auf die Einbettung in bestehende Prozesse. Drittens auf die Wirtschaftlichkeit. Eine starke Demo reicht nicht. Entscheidend ist, ob sich operative Sicherheitsarbeit mit weniger manuellen Eingriffen, höherer Konsistenz und klarer Nachvollziehbarkeit abbilden lässt. Unternehmen sollten deshalb nicht nur auf Modellfähigkeiten schauen, sondern auf Prozessfähigkeit.

Ebenso wichtig ist die Frage nach Governance. Sicherheitsautomatisierung klingt attraktiv, aber sie berührt sensible Bereiche. Wer darf was auslösen. Welche Schritte müssen freigegeben werden. Wie werden Entscheidungen dokumentiert. Wie geht das System mit Unsicherheit um. Diese Fragen entscheiden darüber, ob aus Potenzial ein belastbarer Ablauf wird. Genau hier trennt sich Experiment von produktivem Einsatz. Wer das Thema nur technisch betrachtet, übersieht die operative Realität.

Für Entscheider im Mittelstand ist die richtige Reaktion deshalb nicht blinder Aktionismus, aber auch nicht Abwarten. Sinnvoll ist eine nüchterne Bestandsaufnahme. Wo entstehen heute manuelle Sicherheitsaufwände. Welche Schritte sind wiederkehrend. Wo gibt es Medienbrüche. Welche Eskalationen hängen an einzelnen Personen. Und welche Risiken entstehen durch Verzögerung. Eine solche Analyse zeigt meist sehr schnell, ob das größte Potenzial in der Erkennung, in der Priorisierung, in der Dokumentation oder in der Reaktion liegt. Genau dort beginnt sinnvolle Automatisierung.

Bevor manuelle Sicherheitsarbeit weiter Zeit frisst und ein übersehener Vorfall teuer wird, lohnt sich ein strukturierter Blick auf Ihre realen Abläufe. In einer kostenlosen Prozessanalyse wird sichtbar, wo Warnmeldungen, Eskalationen und Reaktionen heute unnötig Geld kosten - und was sich individuell an Ihren Prozess anpassen lässt. Kostenlose Prozessanalyse anfragen →

Sed at tellus, pharetra lacus, aenean risus non nisl ultricies commodo diam aliquet arcu enim eu leo porttitor habitasse adipiscing porttitor varius ultricies facilisis viverra lacus neque.